Una feature molto interessante del kernel Linux 4.4 è sicuramente il Kernel Live Patching ovvero la possibilità, tramite il caricamento di moduli del kernel opportunamente strutturati, di fare patching “live” del kernel stesso, senza necessità di riavvio della macchina.

Molte aziende che propongono Linux a livello enterprise (RedHat, Oracle, Novell ed, appunto, Canonical) hanno iniziato a fornire questa feature ai loro clienti.

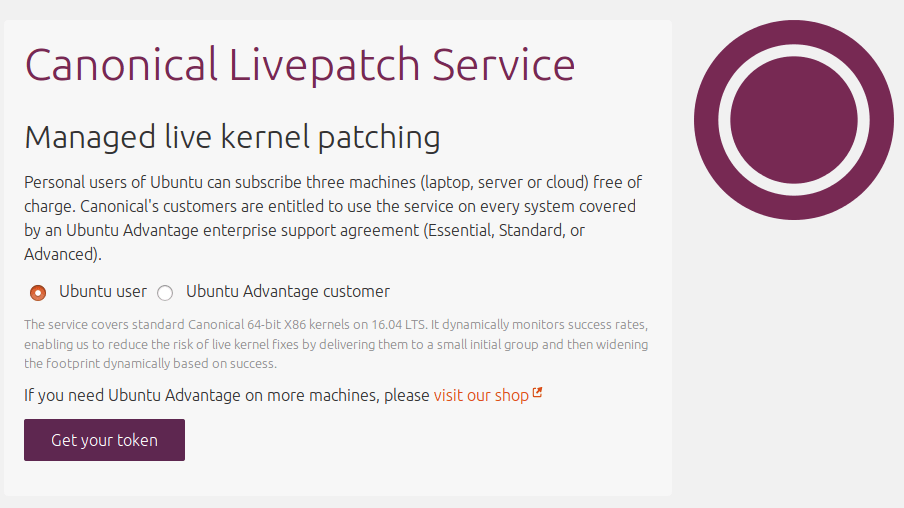

L’annuncio di questi giorni è che Canonical ha deciso di aprire il servizio gratuitamente a tutti gli utilizzatori di Ubuntu. Livepatching per tutti, dunque.

Certo, sono presenti delle limitazioni, ma il servizio è lo stesso fornito ai clienti enterprise: un demone, opportunatamente configurato tramite un token univoco fornito da Canonical stessa, che verifica la disponibilità di live patch e si preoccupa di scaricarle ed installarle, attivandole senza necessità di riavvio.

Per poter ottenere il token gli utenti “domestici” devono crearsi un’account Ubuntu One (gratuito) e richiedere questo token, con la limitazione di poterlo usare su massimo 3 sistemi. Attualmente, il servizio è disponibile solo per hardware x86 a 64bit (AMD e Intel).

La procedura è decisamente semplice:

-

Ottenere un token all’indirizzo https://auth.livepatch.canonical.com/ selezionando “Ubuntu User”

-

Installare, tramite il comando snap, il servizio di livepatch sul proprio sistema:

$ sudo snap install canonical-livepatch

[sudo] password for matteo:

4.34 MB / 4.34 MB

[==================================================================================================================================================================] 100.00 % 500.35 KB/scanonical-livepatch (stable) 5 from 'canonical' installed

-

Abilitare il servizio passando il token:

$ sudo canonical-livepatch enable [token]

Successfully enabled device. Using machine-token: [token]

L’uso del token e di una connessione SSL verso il servizio di Canonical da abbastanza sicurezza riguardo la validità delle patch distribuite in questo modo, di cui comunque è sempre disponibile il codice sorgente.

Questo sistema risulta particolarmente comodo in ambienti che utilizzano i container: appoggiandosi questi al kernel in uso sull’host, ricevono tutti i benefici del live patching in maniera trasparente.

Da notare che questo metodo di patching verrà utilizzato per distribuire le patch più critiche, e non andrà a bloccare il rilascio programmato ogni 3 settimane dei kernel patchati sui repository.

Verificare lo stato del live patching sul proprio sistema è questione di un singolo comando:

$ sudo canonical-livepatch status --verbose

client-version: "5"

machine-id: [OMISS]

machine-token: [OMISS]

architecture: x86_64

cpu-model: Intel(R) Core(TM) i7-2620M CPU @ 2.70GHz

last-check: 2016-10-19T12:31:23.252978374+02:00

boot-time: 2016-10-18T09:33:06+02:00

uptime: 26h58m31s

status:

- kernel: 4.4.0-42.62-generic

running: true

livepatch:

state: nothing-to-apply

version: ""

fixes: ""

Per maggiori informazioni e la risposta alle domande più comuni è disponibile un post sul blog di Dustin Kirkland, responsabile per le strategie tecniche di Ubuntu.

E voi? Attiverete il live patching?

Utente Linux/Unix da più di 20 anni, cerco sempre di condividere il mio know-how; occasionalmente, litigo con lo sviluppatore di Postfix e risolvo piccoli bug in GNOME. Adoro tutto ciò che può essere automatizzato e reso dinamico, l’HA e l’universo container. Autore dal 2011, provo a condividere quei piccoli tips&tricks che migliorano il lavoro e la giornata.

Lascia un commento