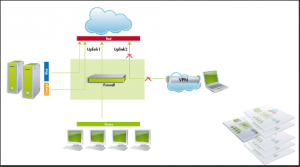

Negli articoli precedenti abbiamo riportato alcuni consigli per l’installazione e la prima configurazione di Endian Firewall. Adesso configuriamo Endian Firewall per eseguire dei controlli sulla navigazione web. Vedremo come possiamo controllare la navigazione di tutti quei dispositivi di rete che avranno accesso ad internet passando da Endian Firewall.

Questo controllo può rispondere alle più svariate esigenze.

Alcuni campi di impiego: bloccare un determinato sito durante le ore di lavoro. Oppure ridurre al minimo l’accesso a tutti quei siti che possono essere dannosi per il funzionamento dei computer, quindi siti contenenti malware.

Le regole descritte nella guida sono di esempio, per cui si consiglia di adattarli adeguatamente alle proprie esigenze, in ambienti di produzione.

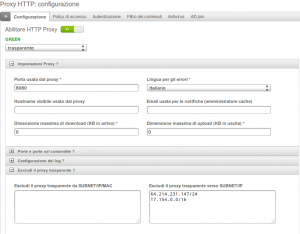

Se vogliamo creare delle regole la prima cosa da fare è quella di attivare il proxy http.

|

Nella slide “escludi il proxy trasparente” possiamo inserire solamente indirizzi ip, non sono accettati domini (FQDN). Le reti presenti in questo campo vengono completamente bypassate dal proxy. Questo significa che non viene eseguito nessun tipo di controllo.

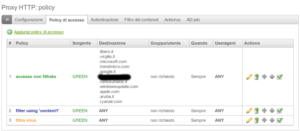

Adesso possiamo passare al tab policy di accesso.

Come vediamo dal riepilogo iniziale , in questa configurazione di esempio, ci sono tre regole.

– La prima regola ci riassume che non viene eseguito nessun controllo per le richieste provenienti dalla rete “green”(lan locale) destinazione “libero,virgilio.microsoft ecc” per qualsiasi utente, qualsiasi orario,qualsiasi programma utilizzato.

– La seconda regola ci riassume: usa il filtro “contenet1” per le richieste provenienti dalla rete green per qualsiasi destinazione ,qualsiasi orario, da qualsiasi programma.

– La terza regola è identica alla seconda ,ma utilizza il profilo “virus”. E’ attivo un antivirus che controlla la presenza di quest’ultimi nei file che transitano attraverso il proxy.

Facendo click su “aggiungi nuova policy” possiamo definire una nuova regola.

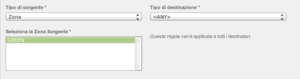

Selezioniamo la zona di sorgente e destinazione. In questo esempio la sorgente è green destinazione “any” internet. Se la nostra configurazione ha interfacce diverse,come orange o blue

potremmo definire le regole fra la rete ospiti e lan aziendale oppure fra internet e DMZ ecc.

Il secondo campo ci chiede il tipo di autenticazione per poter navigare. In questo esempio avendo utilizzato un proxy trasparente non possiamo creare regole per utente. Se avessimo necessità di differenziare delle regole possiamo scegliere la sorgente, quindi invece delle rete green scegliere un ip specifico. Per regole basate per utente dobbiamo scegliere nel proxy un tipo di autenticazione che sia user locali, quindi utenti creati nel firewall oppure LDAP es dominio Active Directory Microsft.

Qui possiamo scegliere l’orario in cui la regola si attiva.

Teoricamente potremmo fare un regola dove viene attivato un sito solo nella pausa pranzo e rimane interdetto negli altri orari.

Qui possiamo decidere quale programma può utilizzare la regola. Esempio possiamo fare in modo che la regola precedente possa essere valida solo si utilizza Opera e non se si utilizza Internet Explor. Per fare questo dovremmo selezionare nel menù di sinistra solo opera.

Se non selezioniamo niente non viene attivato questo controllo.

Infine selezioniamo il tipo di regola, quindi se creare una regola di consenso o di negazione.

Infine decidiamo il profilo che verrà attivato e la posizione. In seguito a questo articolo vedremo come configurare il profilo, mentre per la posizione è necessaria subito una nota.

La posizione della regola è molto importante in quanto determina la priorità con cui il firewall controlla le richieste fatte dai client.

Facciamo un esempio, creiamo una regola posizionata al primo posto. Impostiamo che tutti i computer possono navigare su qualsiasi sito in qualsiasi orario.

Successivamente facciamo una regola in posizione numero due impostiamo che tutti i computer non possono andare su sito pippo.it.

Nell’esempio sopra, il risultato sarà che tutti i computer potranno accedere a pippo.it. Questo perchè la prima regola permette loro di accedere quindi la richiesta prende questa strada senza nemmeno vedere cosa dice la seconda regola.

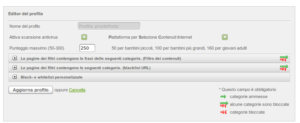

Adesso vediamo cosa possiamo configurare del profilo.

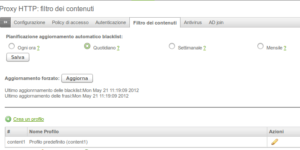

I primi valori impostiamo la frequenza di aggiornamento delle liste dei domini.

Se facciamo click sulla matita sotto azioni entriamo nella gestione del profilo esistente, mentre se selezioniamo crea un profilo ne faremo uno nuovo.

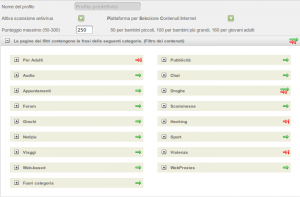

Nel primo campo selezioniamo i dizionari delle parole che verranno controllati all’interno della pagina web ed il punteggio massimo consentito.

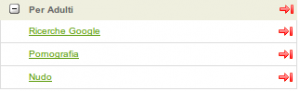

Esempio: il primo valore per adulti è di colore rosso, significa che è stato impostato come bloccato

All’interno di “Per Adulti” sono stati scelti i dizionari Pornografia e Nudo, edesso, se in una pagina compaiono molte parole che sono presenti nei dizionari gli viene assegnato un punteggio.

Esempio, la parola “sesso” riceve il punteggio di 5. Se la parola sesso compare 51 volte raggiungiamo un punteggio di 255, nel campo in alto abbiamo impostato il limite di 250, quindi questa pagina verrà bloccata con un messaggio di blocco di endian firewall tipo quello sotto riportato.

Per attivare o disattivare possiamo fare click sulla freccia ,qusta cambierà colore da rosso a verde e viceversa.

Il filtro con dizionari è necessario configurarlo con cura, in quanto può causare falsi positivi, esempio la parola “lotto” può essere il gioco oppure legato a testi inerenti un terreno, nel primo caso è possibile che sia desiderato bloccarlo, nel secondo invece no.

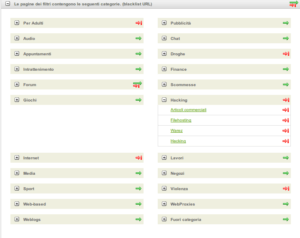

Il secondo tipo di filtro che Endian Firewall ci mette a disposizione è il filtro per domini URL. Questa possibilità già integrata rende Endian Firewall una soluzione diversa da tutte le altre distro presenti nel parco Open Source. Questa caratteristica a mio avviso molto importante è necessaria configurarla separatamente in distribuzioni come IPCOP o derivate. Un’eccezione è IPFire che prevede l’attivazione di questo servizio in maniera molto semplice, tuttavia non ha una gestione delle policy più generica,rispetto a quella presente in Endian Firewall.

In questo caso se blocchiamo la categoria giochi, Endian ha un database di domini che contengono i siti di giochi online. Questo riduce drasticamente la possibilità di generare falsi positivi, in quanto il firewall, blocca l’accesso all’URL preciso della lottomatica e permette l’accesso ai siti di immobiliari. Quindi rispetto all’esempio di prima rende la nostra regola molto precisa per l’esigenza di bloccare i siti di gioco on line.

Qui possiamo vedere il filtro contenuti per URL.

Vediamo adesso come permettere l’accesso ad internet solamente ai protocolli che ci interessano. Questo per impedire a servizi non desiderati di utilizzare internet ,sia la nostra motivazione per ottimizzare l’utilizzo della banda, sia per impedire a possibile malware di aprire canali verso la nostra rete.

Nella sezione Firewall entriamo nel menu traffico in uscita. Abilitiamo Outgoing Firewall.

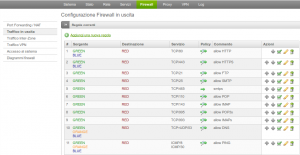

Questo pannello ci riassume le regole che gestiscono i protocolli in uscita.

Vediamo che dalla nostra Lan(green) possono accedere verso le Red(internet) tutti i protocolli presenti nella lista.(http,https,ftp,smtp,smtps,pop,imap,pop3s,imaps,dns e ping) Da qui possiamo capire che i client della nostra rete possono navigare ,scaricare ed inviare mail regolarmente, mentre se vogliamo accedere ad un host remoto utilizzando il protocollo SSH o Desktop Remoto RDP il firewall non lo permette.

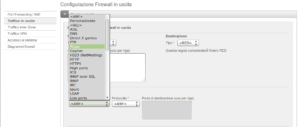

Se vogliamo aggiungere una regola premiamo sul relativo pulsante

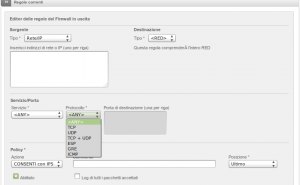

Selezioniamo la rete sorgente,nel nostro caso green. Selezioniamo la destinazione, nel nostro caso Red. Selezioniamo il protocollo interessato seguendo l’esempio sopra andremmo a cercare nel menu a tendina SSH , se il servizio interessato non fosse presente possiamo scegliere”personalizzato” e andiamo a crearlo. Successivamente possiamo scegliere il tipo di protocollo

Selezioniamo l’azione della policy e posizione ed abbiamo aggiunto una regola abilitata ad uscire.

Riassumendo:

Grazie ad Endian Firewall possiamo gestire il traffico proveniete dalla nostra rete verso internet.

Abbiamo permesso l’accesso verso internet ad alcuni protocolli prestabiliti , abbiamo abilitato un controllo antivirus sulla navigazione e abbiamo impostato un controllo sul contenuto della navigazione, analizzandolo per dizionario e per URL.

Questo lavoro ha ridotto la probabilità di far entrare malware nella nostra rete ed abbiamo ridotto la possibilità di accedere, anche non volutamente, a siti malevoli.

Prossimamente vedremo come proteggere anche la posta elettronica, abilitare un servizio AntiSpam proteggere FTP e DNS.

Lascia un commento