Farsi un media center casalingo con software open source è, ad oggi, estremamente più semplice rispetto a qualche anno fa, in cui si doveva “litigare” con ricompilazioni di mplayer per aggiungere il supporto a questo o quel formato video, lavorare di ffmpeg per convertire i filmati e renderli leggibili e tenere tastiera e mouse collegati al computer in questione per lanciare sulla televisione la puntata successiva della propria serie preferita.

Negli anni abbiamo visto crescere Kodi (originariamente con il nome di XBMC), un software open source completo creato per essere la soluzione ultima a questo tipo di utilizzo: lo installi, lo lanci, ed hai il media center pronto, con supporto a diversi formati, sistemi automatizzati per scaricare copertine ed informazioni a riguardo, supporto per telecomandi infrarosso, e tutto quello che si può desiderare per attaccare un sistema alla televisione e fargli fare da media center con il minimo sforzo possibile.

Il tutto grazie ad un sistema di addon facilmente installabili per aumentare le funzionalità dello stesso: ti sei comprato l’ultima scheda di decodifica del digitale terrestre? Installi il plugin e ne hai il pieno supporto.

Peccato che (già, c’è il risvolto) questi plugin siano forniti da repository esterni a quello di Kodi stesso; e questo, seppur permetta una grande flessibilità, può come troppo spesso avviene, essere veicolo di problemi.

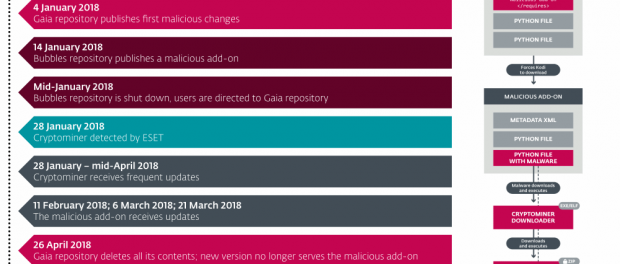

Ed è questo il caso presentato da ESET in questi giorni, azienda che si occupa di sicurezza informatica: almeno tre fra i più famosi repository di plugin Kodi, Bubbles, Gaia e XvBMC, sono stati infettati.

In questi tre repository, appunto, è stato trovato che alcuni dei plugin resi a disposizione contenevano del codice malevolo che scaricava subdolamente un ulteriore plugin. Quest’ultimo aveva lo scopo di verificare l’OS su cui Kodi era in esecuzione (il software è installabile su diversi OS, anche se l’attacco risultava funzionante solo su Linux e Windows), generare un fingerprint univoco ed, infine, installare un miner di cryptovalute.

Questo permetteva di utilizzare i media center degli utenti per generare dei Monero; l’azienda ESET ha stimato che l’infezione ha colpito 4700 vittime e permesso di generare più di 62 Monero, ovvero l’equivalente di circa 7000 dollari americani.

La maggiornaza degli utenti infettati risultano negli Stati Uniti, Inghilterra, Grecia, Israele e Olanda che, guarda caso, sono anche i paesi con un uso molto elevato della piattaforma Kodi ma, non essendo possibile capire se un utente è realmente infettato o meno (se non tramite l’uso di un antivirus, come quello venduto dalla stessa ESET…), l’infezione potrebbe anche essere pìù estesa.

Ricordiamo che Kodi era già balzato agli onori della cronaca ad inizio 2017, quando un addon fu usato come veicolo per creare una botnet, che sia il momento di cercare soluzioni alternative?

Utente Linux/Unix da più di 20 anni, cerco sempre di condividere il mio know-how; occasionalmente, litigo con lo sviluppatore di Postfix e risolvo piccoli bug in GNOME. Adoro tutto ciò che può essere automatizzato e reso dinamico, l’HA e l’universo container. Autore dal 2011, provo a condividere quei piccoli tips&tricks che migliorano il lavoro e la giornata.

Lascia un commento