Quella che emerge dall’analisi di Sysdig è una fotografia impietosa dello stato del repository Docker Hub, il primo e forse più famoso contenitore pubblico di immagini container: migliaia di immagini sono portatrici di malware.

È da tempo che il tema in questione risulta di attualità, nel 2018 già raccontavamo di una situazione simile, mentre l’anno successivo avevamo raccontato della compromissione dello stesso Hub, che però aveva riguardato solo un numero ristretto di utenti.

È inutile negarlo: l’estrema popolarità di Docker Hub lo rende il veicolo ideale per le contaminazioni di questo tipo.

Certo esistono oggi molte alternative tra repository certificati (vedi le Red Hat certified container images) o altri pubblici (vedi quay.io), ma è inutile negare come il Docker Hub sia ancora al centro di buona parte dei workload delle applicazioni distribuite via container oggi su internet.

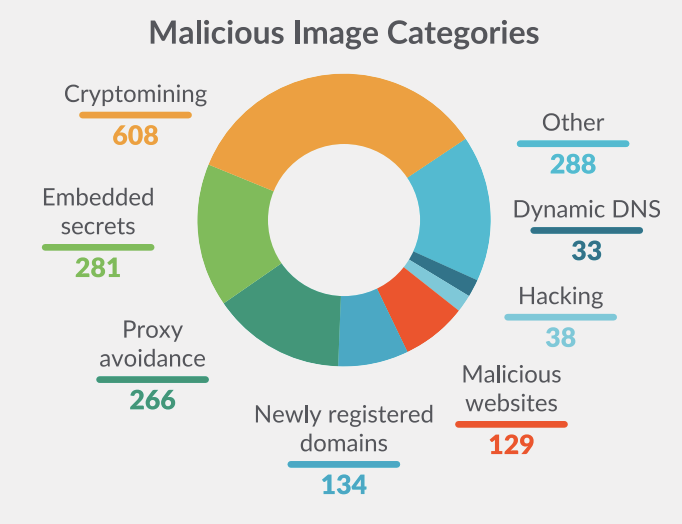

La situazione è riassunta nella seguente immagine, decisamente auto esplicativa:

Lo spettro di malware offerto dalle varie immagini, come balza all’occhio, è assolutamente variegato. Spicca certamente la categoria del cryptomining, ma c’è davvero l’imbarazzo della scelta.

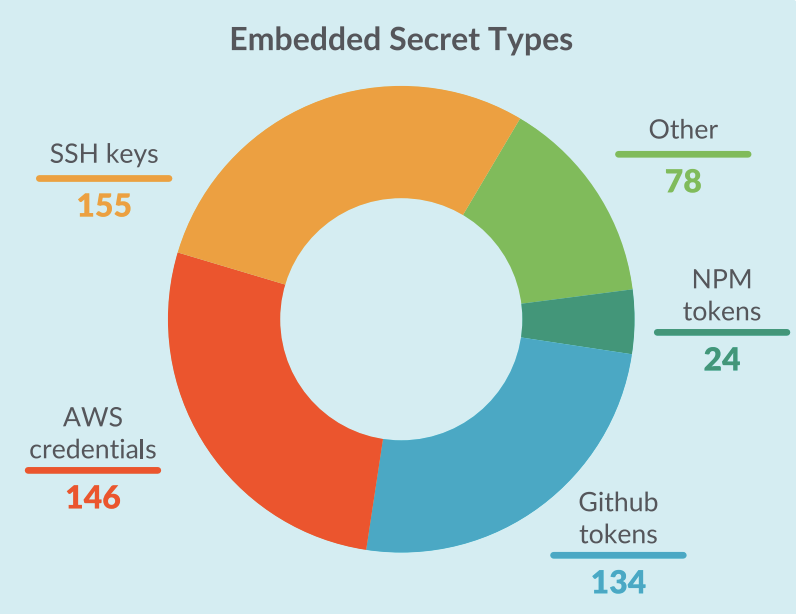

In particolare poi per quanto riguarda la parte di “embedded secrets”, quindi tutte quelle immagini che contengono chiavi SSH, credenziali AWS, token GitHub, NPM e via dicendo, la situazione è questa:

Vi è poi tutta una serie di immagini spacciate per software legittimo, ma che contengono codice malevolo, il cui scopo è quello di aggiungere al servizio offerto anche tutta una serie di accessori, chiaramente non richiesti né tanto meno immaginati dagli utilizzatori.

Sarebbe utile ed interessante capire se la stessa situazione è presente sugli altri repository pubblici (si parlava di quay.io, ma chiaramente non è il solo), ma nel mentre è sempre cosa utile non far mai girare container che non provengano da fonti sicure.

Oltre ad affidarsi a servizi di certifica, vien da sé come quanto prodotto dai canali ufficiali difficilmente possa contenere software malevolo, pertanto, in fondo… È solo questione di attenzione. Oppure no?

Da sempre appassionato del mondo open-source e di Linux nel 2009 ho fondato il portale Mia Mamma Usa Linux! per condividere articoli, notizie ed in generale tutto quello che riguarda il mondo del pinguino, con particolare attenzione alle tematiche di interoperabilità, HA e cloud.

E, sì, mia mamma usa Linux dal 2009.

Lascia un commento