Si chiama “State of Enterprise Vulnerability Detection and Patch Management” ed è il sondaggio che TuxCare ha lanciato per determinare quello che è lo stato dell’arte, a livello Enterprise, nella gestione della sicurezza. Tanto nell’ambito della rilevazione delle vulnerabilità, quanto per la gestione delle patch.

I risultati, scaricabili in PDF da questo indirizzo, presentano informazioni interessanti, che proviamo a riassumere. Anzitutto l’audience, rappresentata principalmente da operatori nel senso più operativo del termine:

E la dimensione delle aziende coinvolte, che si bilancia tra numeri decisamente importati (+20k di dipendenti) fino alla maggioranza rappresentata dalle aziende con meno di cinquanta persone.

Ecco poi alcuni numeri sullo stato effettivo delle cose oggi:

- La maggior parte delle aziende (76%) sta implementando procedure di patch automatizzate.

- Il 75% degli intervistati ha detto di affidarsi alla ricerca manuale online come strumento per scoprire di più sulle vulnerabilità pericolose, rendendo questo il metodo più comunemente usato.

- La maggior parte degli intervistati ha detto che CentOS, o un altro fork di CentOS, è il loro sistema operativo per server predominante.

- Il 73% degli intervistati ha detto che le loro flotte di server utilizzano un solo sistema operativo, con solo il 27% che suggerisce di utilizzare un mix di sistemi operativi nelle loro flotte di server.

Il sondaggio poi prosegue su dettagli specifici nella gestione delle vulnerabilità, dalle proprietà che i tool dovrebbero avere (in testa è c’è la velocità di risposta in seguito a un CVE), fino alla gestione delle fix, che la maggioranza delle aziende fa in finestre di maintenance di emergenza. Una curiosità: pochi (il 46% circa) ritiene il live patching un buon modo per gestire le fix alle vulnerabilità.

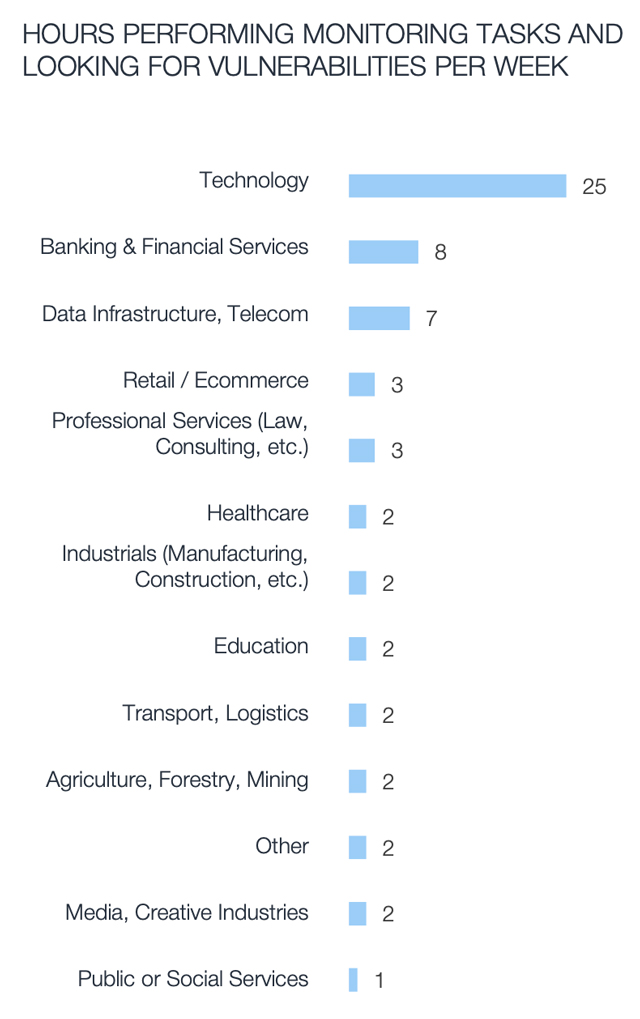

Il resto lo lasciamo scoprire a voi, ma se proprio è un riassunto che si vuole ottenere, quantomeno in termini di automatismo, c’è ancora molto, molto da fare per far sì che il presentarsi di un nuovo rischio di sicurezza o CVE non richieda la gestione manuale di tutte le attività di fix. Se a questo poi si somma il risultato relativo al tempo speso nella ricerca dei problemi:

è chiaro come dipenda dall’industria, ma i numeri citati rimangono decisamente rilevanti: nel ramo tecnologico sono 25 ler ore di ricerche manuali la settimana. Forse a chi paga quelle ore potrebbe interessare iniziare a sentir parlare di automatismi.

Voi che ne pensate? È sempre bene, quando si parla di sicurezza, gestire le cose a mano o un livello di automatismo in più potrebbe cambiare in meglio la vita dei sysadmin?

Da sempre appassionato del mondo open-source e di Linux nel 2009 ho fondato il portale Mia Mamma Usa Linux! per condividere articoli, notizie ed in generale tutto quello che riguarda il mondo del pinguino, con particolare attenzione alle tematiche di interoperabilità, HA e cloud.

E, sì, mia mamma usa Linux dal 2009.

Lascia un commento