John Toscano

-

Posted On Saturday’s Talks

Posted On Saturday’s TalksSaturday’s Talks: l’open-source è nulla senza la riproducibilità delle build

È open-source, chiunque può leggere il codice dall’inizio alla fine e quindi il pacchetto è fidato Alzi la mano chi ha sentito almeno una volta…

-

Posted On Notizie

Posted On NotizieKDE, widget, estensioni, add-on e paranoia: quando l’rm -rf arriva da un tema

Pochi giorni fa, un utente Reddit menzionava di aver subito niente meno che un rm -rf dopo aver installato un tema globale in ambiente KDE…

-

Posted On Saturday’s Talks

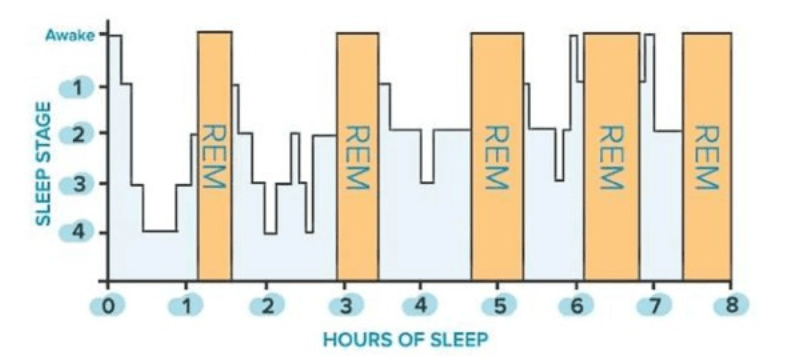

Posted On Saturday’s TalksSaturday’s Talks: full-remote vs presenza in ufficio, l’eterna dicotomia tra produttività percepita e produttività effettiva

Sono le 7 del mattino e una sveglia sta suonando. Alice scende dal letto e, senza ulteriore tempo per indugiare né la lucidità per godersi…

-

Posted On Articoli

Posted On ArticoliErrori di battitura nel terminale: quando il typo di un singolo carattere fa tutta la differenza del mondo

Il typo, familiare occorrenza di chiunque lavori di fronte a una tastiera. Che sia un errore di battitura o una semplice distrazione, stiamo parlando di…

-

Posted On Saturday’s Talks

Posted On Saturday’s TalksSaturday’s Talks: ode al reperibile

Vi ricordate l’ultima volta che Google, Youtube o WhatsApp sono stati down? Vi è mai capitato di non poter fare un bonifico perché l’app della…

-

Posted On Saturday’s Talks

Posted On Saturday’s TalksSaturday’s talks: l’eterno dilemma dell’utente Linux: distribuzioni stabili o super-aggiornate?

Una delle più comuni domande di chi non conosce ancora il mondo Linux è la classica: quale distribuzione fa al caso mio? Ce ne sono…

-

Posted On Articoli

Posted On ArticoliLe evoluzioni dell’intelligenza artificiale prodotta da OpenAI, un confronto fra GPT-4 e GPT-3.5

Negli ultimi mesi, precisamente dalla sua presentazione nel novembre 2022, abbiamo parlato spesso di ChatGPT, il chatbot prodotto da OpenAI che risponde a domande e…

-

Posted On Notizie

Posted On NotizieAncora su ChatGPT di OpenAI: ecco perché questo BOT non vi toglierà il lavoro (almeno non per ora)

Il 2022 è stato decisamente l’anno dell’intelligenza artificiale, nel senso più o meno stretto del termine. Diversi algoritmi hanno infatti già fatto parlare di sé…

-

Posted On Articoli

Posted On ArticoliUsbguard: il “firewall” che chiude le porte USB

Il concetto di firewall è ben presente a tutti noi: un sistema tanto semplice quanto elegante, che consente di avere delle regole precise in base…

-

Posted On Notizie

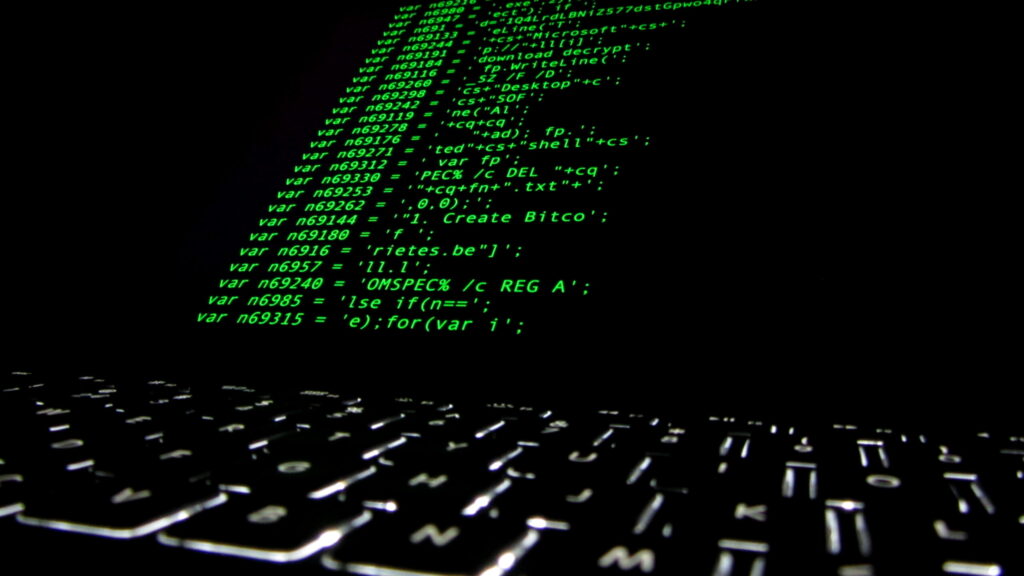

Posted On NotizieTutorial malevoli e copypaste of doom: quando il malware, come le frasi non dette, si nasconde tra le righe

Internet, abbiamo tutti notato, è piena di guide e tutorial, specialmente per il mondo open-source. Questa abbondanza ha sicuramente contraddistinto questi ultimi due decenni e…

Categories

Tag cloud

ai (73) AlmaLinux (34) Android (34) Bug (80) Canonical (85) CentOS (48) Cloud (63) container (52) Controversia (43) Debian (101) desktop (34) docker (65) Fedora (62) Firefox (37) GitHub (76) Gnome (35) Google (88) IBM (56) Intel (55) KDE (42) Kernel (259) Kubernetes (99) Linux (757) LTS (36) Malware (66) Microsoft (192) MicrosoftLovesLinux (37) Mozilla (37) open-source (411) Openstack (58) Oracle (35) Patch (35) Red Hat (175) Release (64) RHEL (44) Rust (39) SaturdaysTalks (52) Sicurezza (111) Software (41) SUSE (40) systemd (78) Torvalds (94) Ubuntu (179) Vulnerabilità (67) Windows (85)