botnet

-

Posted On Notizie

Posted On NotizieEbury, famiglia di malware Linux parte della Operation Windigo che risale al 2014, è ancora viva e vegeta, ed infetta tra noi

Per la serie “la gramigna non muore mai” torniamo oggi a parlare di Ebury, una famiglia di malware Linux di cui avevamo parlato per la…

-

Posted On Notizie

Posted On NotizieLa botnet Tsunami è il malware del momento, attacca i server Linux via SSH per portare DDoS nel mondo

Cosa sarebbe l’inizio dell’estate senza un bell’annuncio di un bel malware per Linux? Ecco a voi Tsunami, una botnet che erogata da server Linux esposti…

-

Posted On Notizie

Posted On NotizieLa botnet FritzFrog, che sfrutta SSH, continua a colpire. E a crescere…

Circa 18 mesi fa vi abbiamo raccontato di FritzFrog, una botnet specificamente studiata per sfruttare SSH (Secure SHell) per ottenere accesso ai sistemi. Le caratteristiche…

-

Posted On Notizie

Posted On Notiziez0Miner, botnet che attacca i server ElasticSearch e Jenkins

z0Miner è un malware di cryptomining individuato lo scorso novembre dal team di sicurezza di Tencent, che lo ha visto infettare migliaia di server sfruttando…

-

Posted On Notizie

Posted On NotizieWatchDog, una botnet Linux e Windows per l’estrazione di criptovalute Monero

Nel mondo della cybersecurity, dove non ci si può mai rilassare e le nuove scoperte sono all’ordine del giorno, molto frequentemente vengono identificati nuovi attacchi…

-

Posted On Notizie

Posted On NotizieServer Linux ed IoT, insieme in una nuova botnet

Che oramai noi utilizzatori del pinguino non siamo più al sicuro da attacchi vari di malware non è più una novità, -quasi- ogni giorno escono…

-

Posted On Notizie

Posted On NotizieFritzFrog: la botnet P2P

Le botnet sono uno dei più pericolosi metodi di attacco informatico in circolazione: centinaia, se non migliaia, di computer compromessi orchestrati da un unico controllore…

-

Posted On Notizie

Posted On Notiziedark_nexus: la botnet più grande mai creata?

Spesso sentiamo parlare di botnet, ovvero di quelle reti di computer (o dispositivi) compromessi che possono cooperare ad un singolo scopo. Gli usi più comuni…

-

Posted On Notizie

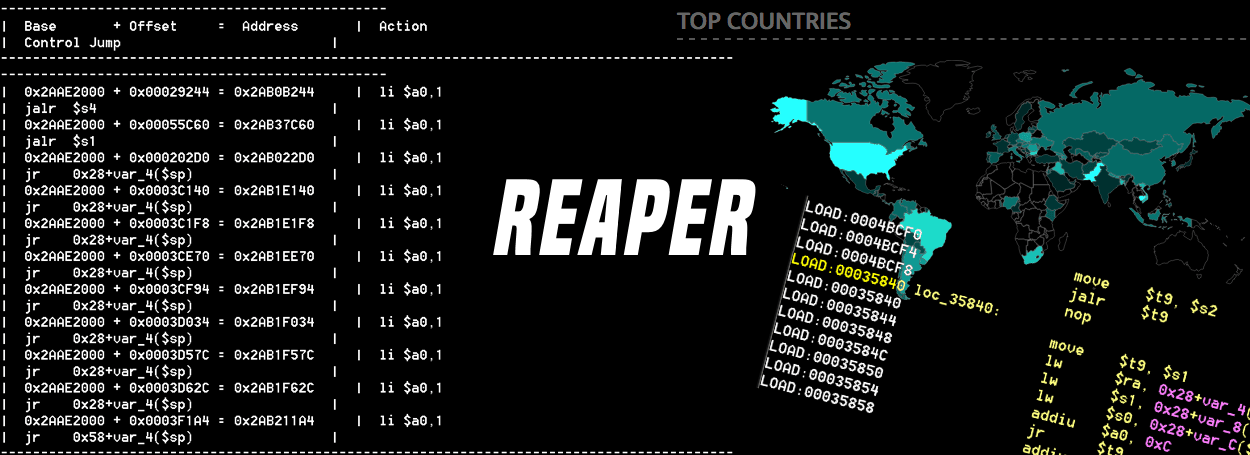

Posted On NotizieReaper, una nuova IoT botnet all’orizzonte

È passato ormai un anno da quando Mirai causò gravi disservizi lanciando attacchi DDoS massivi sfruttando le vulnerabilità di circa 100.000 dispositivi IoT per prenderne…

Categories

Tag cloud

ai (98) AlmaLinux (36) Android (36) Bug (84) Canonical (96) CentOS (49) Cloud (64) container (53) Controversia (51) Debian (112) desktop (36) docker (66) Fedora (66) Firefox (40) GitHub (82) Gnome (36) Google (90) IBM (57) Intel (58) KDE (43) Kernel (286) Kubernetes (103) Linux (828) LTS (37) Malware (71) Microsoft (201) MicrosoftLovesLinux (37) Mozilla (41) open-source (476) Openstack (58) Oracle (37) Patch (37) Red Hat (180) Release (71) RHEL (44) Rust (45) SaturdaysTalks (54) Sicurezza (138) Software (43) SUSE (44) systemd (83) Torvalds (102) Ubuntu (196) Vulnerabilità (72) Windows (90)