Dopo le recenti avventure che abbiamo raccontato a proposito dello snap store di Ubuntu qualcos’altro ha colpito gli utenti che usano snap, ma stavolta si tratta di una vera e propria vulnerabilità. Stiamo parlando della CVE-2026-3888, scoperta dai ricercatori di Qualys, con CVSS score 7.8 che colpisce snapd, ovvero il demone per la gestione del software snap sviluppato da Canonical.

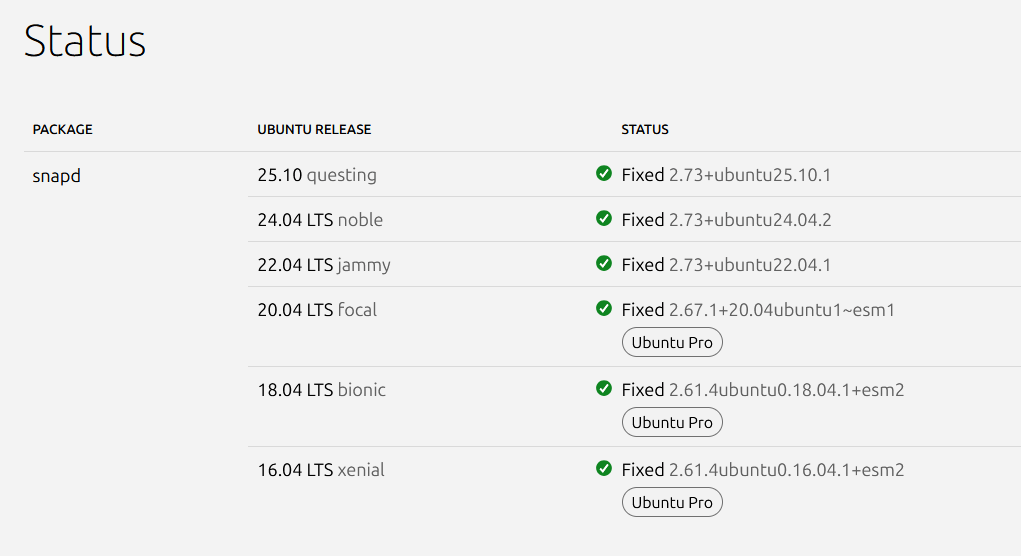

La vulnerabilità colpisce sistemi Ubuntu come Ubuntu 24.04 LTS, Ubuntu 25.10 e Ubuntu 26.04 LTS attraverso il pacchetto snapd. Attualmente, come riportato dal sito ufficiale di Canonical, è già stato rilasciato un fix per tutte le versioni. La vulnerabilità non colpisce versioni legacy di Ubuntu come Ubuntu 16.04 o Ubuntu 22.04 LTS.

Scendendo più nel dettaglio della vulnerabilità, possiamo vedere che è categorizzata come una Local Privilege Escalation, ovvero una vulnerabilità che permette di elevare i privilegi fino a root in sistemi vulnerabili.

Il vettore di attacco è molto semplice e riguarda la gestione della cartella /tmp da parte di snap, ma la cosa più interessante è che è time-based, ovvero sfruttabile solo in determinate condizioni temporali. Nelle configurazioni di default, systemd-tmpfiles è infatti programmato per eliminare i dati vecchi dalla cartella /tmp. L’attaccante quindi aspetta la pulizia della directory /tmp/.snap (ovvero la cartella usata da snap per i dati temporanei), che viene cancellata dopo circa 30 giorni (anche se questo valore può variare in base alla versione di Ubuntu).

Successivamente, l’attaccante ricrea la directory inserendo file o payload malevoli. Questa directory verrà poi montata automaticamente da snap-confine tramite un bind mount, portando di fatto i file malevoli in un contesto privilegiato ed eseguibili come root.

Inoltre, sempre secondo Qualys, un attaccante potrebbe sfruttare delle race condition utilizzando symlink nelle directory per sovrascrivere file di sistema, causando di fatto un DoS o ulteriori escalation. Di seguito un estratto dell’analisi dei ricercatori:

Successful exploitation could lead to arbitrary file deletion as root or further privilege escalation by targeting snap sandbox directories. The vulnerability was reported and mitigated prior to the public release of Ubuntu 25.10. The default rm command in Ubuntu 25.10 was reverted to GNU coreutils to mitigate this risk immediately. Upstream fixes have since been applied to the uutils repository

Uno sfruttamento della vulnerabilità potrebbe portare alla cancellazione arbitraria di file con privilegi di root o a un’ulteriore escalation dei privilegi prendendo di mira le directory della sandbox di snap. La vulnerabilità è stata segnalata e mitigata prima del rilascio pubblico di Ubuntu 25.10. Il comando rm predefinito in Ubuntu 25.10 è stato riportato a GNU coreutils per mitigare immediatamente questo rischio. Da allora sono state applicate le correzioni upstream nel repository uutils

Per altri dettagli più tecnici riguardo all’exploit o alle modalità di sfruttamento, Qualys ha messo a disposizione una descrizione completa.

Per tutti gli utenti che non hanno ancora aggiornato snap all’ultima versione, consigliamo di eseguire un apt upgrade il prima possibile, nonostante la finestra temporale di circa 30 giorni necessaria per sfruttare l’attacco.

Red Team & Offensive Security Engineer

Parlo di sicurezza informatica offensive, Linux e Open Source

Lascia un commento